- ผู้เขียน Lauren Nevill nevill@internetdaybook.com.

- Public 2024-01-11 01:08.

- แก้ไขล่าสุด 2025-01-23 15:25.

บ่อยครั้ง ผู้ที่ดาวน์โหลด เช่น เทมเพลตใหม่หรือปลั๊กอินสำหรับ CMS ของไซต์ของเขา พบว่าตัวเองอยู่ในสถานการณ์ที่ไม่พึงประสงค์: หลังจากติดตั้งเทมเพลต ลิงก์สแปมโฆษณาก็ปรากฏขึ้นบนไซต์ของเขาทันที อาจมองไม่เห็นแต่ซ่อนจากสายตาผู้ใช้ แต่หุ่นยนต์ค้นหาจะมองเห็นได้ชัดเจน และโฆษณาที่ไม่ต้องการนี้มีผลกระทบในทางลบต่อการจัดอันดับของไซต์และความเชื่อมั่นของเครื่องมือค้นหา ซึ่งหมายความว่าไซต์จะมีผลการค้นหาต่ำกว่าที่เคยเป็นมา มาดูวิธีทำความสะอาดไซต์ของคุณจากโค้ดที่ไม่เกี่ยวข้องกัน

จำเป็น

- - เป็นเจ้าของเว็บไซต์บนหนึ่งใน CMS ยอดนิยม - Joomla, WordPress หรืออื่น ๆ

- - คอมพิวเตอร์ที่เชื่อมต่อกับอินเทอร์เน็ต

คำแนะนำ

ขั้นตอนที่ 1

ขั้นแรก คุณต้องพิจารณาว่าโฆษณาที่ไม่เกี่ยวข้องจะแสดงที่ใดในโค้ดของหน้าเว็บ ในการดำเนินการนี้ ให้เปิดเว็บไซต์ของเราในเบราว์เซอร์บนหน้าที่มีข้อสงสัยว่ามีโค้ดที่ไม่ต้องการอยู่ หากโค้ดของผู้อื่นมาจากเทมเพลตที่สร้างไว้ โฆษณาที่เป็นสแปมมักจะไม่อยู่ในหน้าหลัก แต่จะอยู่ที่หน้าภายในของเว็บไซต์

เปิดซอร์สโค้ดของไซต์ (ในเบราว์เซอร์ส่วนใหญ่ทำได้โดยใช้แป้นพิมพ์ลัด Ctrl + U) วิธีที่เร็วที่สุดคือการค้นหาชุดค่าผสม https:// ในซอร์สโค้ดตั้งแต่ โฆษณามักจะเชื่อมโยง หากคุณพบลิงก์ที่คุณไม่ได้โพสต์ แสดงว่าความกลัวของคุณไม่ได้ไร้ประโยชน์ จำตัวระบุ (id) หรือคลาส (คลาส) ขององค์ประกอบที่วางโฆษณา

ขั้นตอนที่ 2

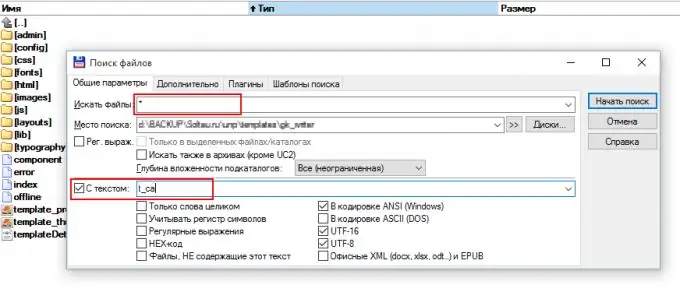

ขั้นตอนต่อไปคือการดาวน์โหลดไซต์ของคุณผ่าน FTP ไปยังคอมพิวเตอร์: ค้นหาบนคอมพิวเตอร์ของคุณได้เร็วขึ้น เมื่อดาวน์โหลด ให้ค้นหาไฟล์ที่มีข้อความที่มีชื่อรหัสหรือคลาสที่คุณกำหนดไว้ก่อนหน้านี้ สะดวกในการค้นหาโดยใช้ตัวจัดการไฟล์ประเภท

ขั้นตอนที่ 3

เป็นไปได้ที่คุณจะไม่พบอะไรเลย ไม่น่าแปลกใจเพราะ ผู้โจมตีมักจะทำให้สับสน (เข้ารหัส) รหัสของพวกเขา และบ่อยครั้งที่ฟังก์ชัน PHP ในตัวที่เรียกว่า base64_decode ใช้สำหรับการเข้ารหัส ดังนั้น สิ่งต่อไปที่คุณควรทำคือค้นหาไฟล์ที่ดาวน์โหลดด้วยข้อความ base64_decode คุณมักจะพบไฟล์ php หลายไฟล์ที่มีฟังก์ชันนี้ ศึกษาอย่างระมัดระวัง หากโค้ดที่ใช้ฟังก์ชันนี้เข้ารหัสบางอย่างแล้วแสดงบนหน้าเว็บ แสดงว่านี่อาจเป็นสิ่งที่เรากำลังมองหา ตัวอย่างเช่น อาจมีการก่อสร้างในลักษณะนี้:. ตัวแปร $ v สามารถมีชื่ออะไรก็ได้ ทำสำเนาสำรองของไฟล์ จากนั้นลบทุกส่วนของรหัสที่เกิดโครงสร้างนี้

ขั้นตอนที่ 4

ตอนนี้อัปโหลดไฟล์เวอร์ชัน "ล้าง" ไปยังเซิร์ฟเวอร์ ตรวจสอบให้แน่ใจว่าไซต์ของคุณใช้งานได้ หากไซต์ทำงานได้ตามปกติ และลิงก์สแปมโฆษณาหายไปขณะดูซอร์สโค้ด แสดงว่าทุกอย่างทำอย่างถูกต้อง หากไซต์มีข้อผิดพลาด ให้แทนที่ไฟล์ใหม่ด้วยข้อมูลสำรองที่บันทึกไว้ มีสองตัวเลือก: ไม่ใช่โค้ดที่เป็นอันตราย หรือโค้ดมีฟังก์ชันป้องกันตัวเองบางประเภท ไม่ว่าในกรณีใดคุณต้องเข้าใจอย่างลึกซึ้งยิ่งขึ้น

ขั้นตอนที่ 5

ดูว่าไฟล์ใดที่ใช้สร้างเพจ เมื่อต้องการทำเช่นนี้ ให้ใส่โค้ดต่อไปนี้ที่ส่วนท้ายของเทมเพลตหลังแท็กปิด "/ html":. รหัสนี้จะแสดงรายการไฟล์ที่เกี่ยวข้องกับการสร้างแต่ละหน้าในเว็บไซต์ของคุณ โค้ดที่ไม่ต้องการจะปรากฏอย่างชัดเจนในไฟล์อย่างน้อยหนึ่งไฟล์จากรายการนี้ รายการอาจยาวมาก แต่ก็ยังจำกัดการค้นหาของคุณ